去年十一月,苹果将以色列的 NSO集团告上法庭,指其 Pegasus 间谍软件被广泛用于监视和瞄准知名 iPhone 用户。

据悉Pegasus 是 NSO Group 2011 年开发了其第一个间谍软件,该公司表示,它为“授权政府提供帮助他们打击恐怖和犯罪的技术”,但已被滥用于其他无辜者,此外,Pegasus 被发现被专制政府用来监视人权活动家、律师、政治家和记者,如西班牙首相佩德罗·桑切斯和该国国防部长玛格丽塔·罗伯斯的手机也被以色列软件公司NSO Group的 Pegasus间谍软件入侵。

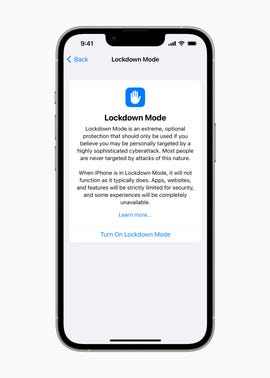

为打击如Pegasus等有针对性的间谍软件及黑客程序,苹果计划在今年晚些时候为其 iPhone、iPad 和 Mac 电脑提供新的“锁定模式”,并公开承诺继续改进它。该公司还扩大了漏洞赏金和赠款计划,以鼓励对该问题的进一步研究。

Pegasus来自于希腊神话,在国内被翻译为飞马。

Pegasus 的 iOS 漏洞利用于 2016 年 8 月被发现。

当时是一位阿拉伯的iPhone用户收到一条带有链接的短信。这位iPhone用户将链接发送给多伦多大学的实验室,

该实验室调查发现,如果用户点击了该链接,那么飞马间谍软件将会越狱他的手机并将间谍软件植入到iPhone手机中。

实验室发现该链接下载的软件,会利用iOS系统中三个未知且未修补的零日漏洞。

根据他们的分析,该软件可以在打开恶意URL链接时越狱iPhone。该软件会自行安装并收集目标 iPhone 的所有通信和位置。该软件还可以收集 Wi-Fi 密码。

研究人员注意到,该软件的代码在泄露的营销材料中引用了 NSO 集团名为“Pegasus”的产品。

Pegasus 此前曾在Hacking Team泄露的记录中曝光,这表明该软件已于 2015 年提供给巴拿马政府。

多伦多大学的实验室通知了苹果的安全团队,该团队在十天内修补了漏洞并发布了 iOS 更新。macOS的补丁在六天后发布。

飞马间谍软件可以安装在运行某些版本的苹果手机上,以及一些 Android 设备上。

Pegasus 不只是利用一个特定的漏洞,而是可以利用操作系统中各种漏洞。

入侵方式包括点击链接、照片应用程序、苹果音乐应用程序和 iMessage。

Pegasus 使用的一些漏洞利用是零点击的——也就是说,它们可以在没有受害者任何交互的情况下运行。

据报道,一旦安装,Pegasus 就能够运行任意代码、提取联系人、通话记录、消息、照片、网页浏览历史记录、系统设置以及从包括但不限于通信应用程序iMessage在内的应用程序信息收集,如邮箱,Viber、Facebook、WhatsApp和Skype。

Pegasus 还可用于远程打开受感染手机上的摄像头和麦克风,有效地将其变成窃听设备,并绕过系统加密。

2017 年 4 月,谷歌研究人员发现Android恶意软件“被认为是由 NSO Group Technologies 创建的”,并将其命名为 Chrysaor(希腊神话中飞马的兄弟)。

根据谷歌的说法,“Chrysaor 被认为与 Pegasus 间谍软件有关”。

在卡巴斯基实验室举办的 2017 年安全分析师峰会上,研究人员透露,除了 iOS 之外,Pegasus 还可以用于 Android。

其功能与iOS版本类似,但攻击方式不同。Android版本尝试获取root权限(类似于iOS中的越狱);

如果失败,它会向用户询问允许它收集至少一些数据的权限。当时谷歌表示只有少数安卓设备被感染。

飞马间谍软件如果超过 60 天无法与其命令控制服务器通信,或者安装在错误的设备上,Pegasus 会尽可能地隐藏自己并自毁以消除证据。

飞马也可以根据命令自毁。如果无法通过更简单的方式破坏目标设备,则可以通过在目标设备附近设置无线收发器或通过物理访问设备来安装 Pegasus。

Pegasus 的最早版本(于 2016 年被发现)依赖于鱼叉式网络钓鱼攻击,该攻击要求目标单击短信或电子邮件中的恶意链接。

截至 2016 年 8 月,根据一位前 NSO 员工的说法:美国版 Pegasus 对所有手机都具有一键点击功能,但旧的黑莓手机型号除外,后者可能会被零日点击攻击渗透。

2019 年,WhatsApp 透露 Pegasus 在其应用程序中利用了一个漏洞来发起零点击攻击,通过调用目标手机将间谍软件安装到目标手机上;即使未接听电话也会安装间谍软件。

自 2019 年以来,Pegasus 开始依赖 iPhone iMessage 漏洞来部署间谍软件。

到 2020 年,Pegasus 转向零日漏洞点击攻击和基于网络的攻击。这些方法允许客户在不需要用户交互且不留下任何可检测痕迹的情况下入侵目标手机。

Pegasus 能够通过0day漏洞利用最高14.6的 iOS 版本。

截至 2022 年,Pegasus 能够阅读短信、跟踪电话、收集密码、位置跟踪 ,访问目标设备的麦克风和摄像头,并从应用程序中收集信息。

多年来,Apple的 iPhone、iPad 和 Mac 一直被称作为市场上最安全和最注重隐私的设备。日前,Apple通过今年秋天推出的一项名为锁定模式的新功能加强了这一努力,该功能旨在打击像Pegasus 恶意软件这样的有针对性的黑客攻击尝试,据报道,专制政府将其用于人权工作者、律师、政治家和记者。它还宣布了 1000 万美元的赠款和高达 200 万美元的漏洞赏金,以鼓励对此类威胁的进一步研究。

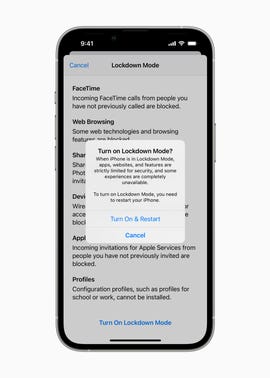

这家科技巨头表示,锁定模式旨在为其手机增加额外的保护,例如阻止消息中的附件和链接预览、可能被黑客入侵的网页浏览技术以及来自未知号码的 FaceTime 来电。Apple 设备也不会接受附件连接,除非设备已解锁,而且人们在处于锁定模式时也无法在设备上安装新的远程管理软件。新功能将在今年夏天提供给开发人员使用的测试软件, 并在秋天免费公开发布。

“虽然绝大多数用户永远不会成为高度针对性网络攻击的受害者,但我们将不懈努力保护少数用户,” Apple 安全工程和架构负责人Ivan Krstić在一份声明中表示。“锁定模式是一项开创性的功能,反映了我们坚定不移地致力于保护用户免受最罕见、最复杂的攻击。”

Apple 设计的锁定模式很容易通过其设备上的设置应用程序打开。

除了苹果称之为“极端”措施的新锁定模式外,该公司还宣布向福特基金会设立的尊严与正义基金拨款 1000 万美元,以帮助支持人权和打击社会压迫。

人们必须在锁定模式打开之前重新启动他们的设备。

近年来,其他科技公司也扩展了他们的安全方法。谷歌有一项名为“高级帐户保护”的计划,旨在通过为登录和下载增加额外的安全层,为“任何面临有针对性在线攻击风险的人”设计。微软越来越多地致力于转储密码。

苹果表示,它计划随着时间的推移扩展锁定模式,并宣布 向发现新功能安全漏洞的人提供高达 200 万美元的漏洞赏金。目前,它的主要目的是禁用可能有用但使人们容易受到潜在攻击的计算机功能。这包括关闭一些字体、链接预览和来自未知帐户的 FaceTime 通话。

苹果代表表示,该公司试图在可用性和极端保护之间找到平衡,并补充说该公司公开承诺加强和改进该功能。在最新的锁定模式迭代中,将在即将到来的测试软件更新中发送给开发人员,显示网页的应用程序将遵循苹果应用程序遵循的相同限制,但如果需要,人们可以预先批准一些网站以规避锁定模式。处于锁定模式的人还必须先解锁他们的设备,然后才能与配件连接。

此外,Apple 表示希望计划向 Dignity and Justice Fund 拨款 1000 万美元,这将有助于鼓励对这些问题进行更多研究,并为可能成为目标的人扩大培训和安全审计。

福特基金会技术与社会项目主管 Lori McGlinchey 表示:“每天我们都看到这些威胁在扩大和加深,”他正在与包括苹果公司 Krstić 在内的技术顾问合作,帮助指导该基金。“近年来,国家和非国家行为者使用间谍软件来追踪和恐吓世界几乎每个地区的人权捍卫者、环保活动家和持不同政见者。”

多伦多大学蒙克全球事务与公共政策学院政治学教授兼 公民实验室网络安全研究人员主任Ron Deibert表示,他预计苹果的锁定模式将是对间谍软件公司和网络安全的“重大打击”。依赖其产品的政府。"

“我们正在尽我们所能,与一些调查记者一起工作,但就是这样,这是一个巨大的不对称,”他说,并补充说苹果公司的 1000 万美元赠款将有助于吸引更多的工作来解决这个问题。“你有一个巨大的行业,利润丰厚,几乎完全不受监管,从有兴趣从事此类间谍活动的政府签订的巨额合同中获利。”

最前沿的电子设计资讯

最前沿的电子设计资讯